- LuemmelSec vừa mở mã Threat Intel Nom Nom: nền tảng threat intelligence tự host, monitor RSS, website, API và .onion, match keyword/regex rồi bắn alert Discord/email/webhook.

- Docker compose up một dòng, 20 feed mặc định, miễn phí hoàn toàn.

TL;DR

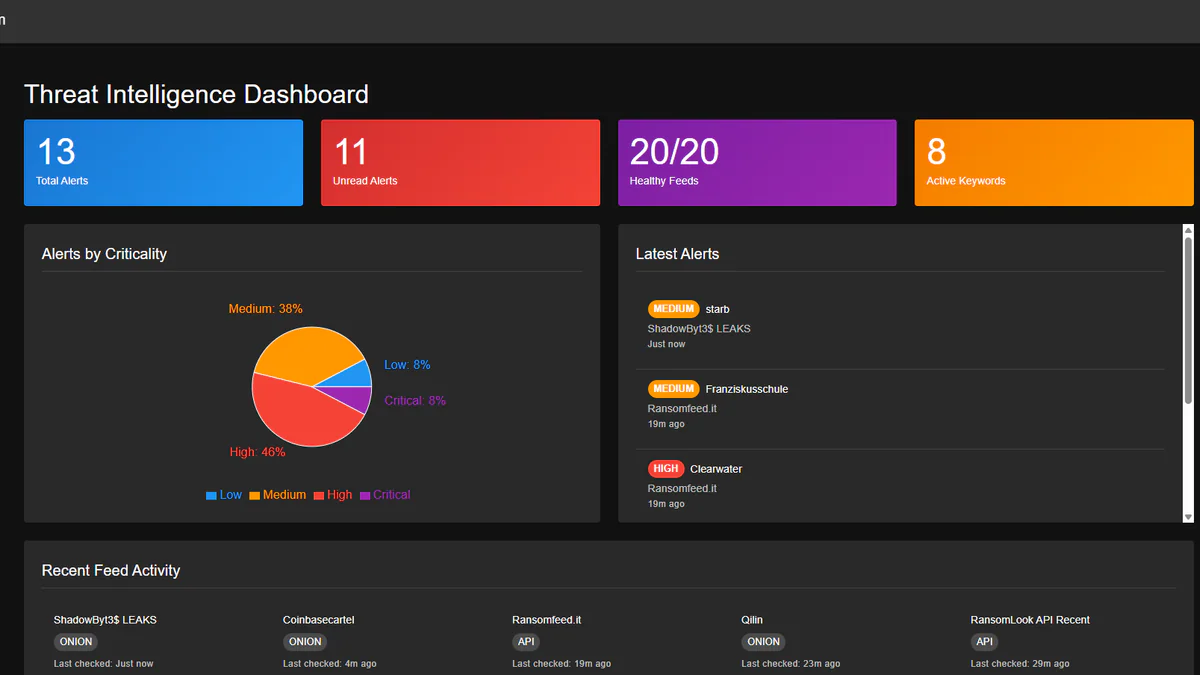

Threat Intel Nom Nom là công cụ threat intelligence mã nguồn mở mới toanh (public 2026-04-17, đã 32 sao sau 6 ngày) của researcher LuemmelSec. Nó gom data từ RSS, API, website và .onion dark-web, match theo keyword hoặc regex bạn tự định nghĩa, rồi bắn alert sang Discord, email hoặc webhook. Setup đúng 1 dòng docker compose up -d --build, đi kèm 20 feed threat intel mặc định. Hoàn toàn miễn phí, không đăng ký, không subscription.

Có gì mới

Thị trường threat intelligence bị các ông lớn như Recorded Future, Anomali, ThreatConnect thống trị — giá từ 20.000 USD/năm trở lên. Phe mã nguồn mở có MISP và OpenCTI nhưng thiên về chia sẻ IOC theo chuẩn STIX/TAXII, setup phức tạp, không thân thiện cho solo researcher.

Nom Nom đi theo hướng ngược lại: monitor — match — alert, không cố làm platform đầy đủ. Bạn khai báo keyword (tên công ty, domain, CVE pattern, tên người), tool canh các nguồn công khai 24/7, thấy match là ping Discord liền.

Vì sao đáng chú ý

Threat intel cho team nhỏ và solo researcher trước giờ là bài toán khó: muốn chính chủ phải trả enterprise, muốn free thì phải code Python + cron + Feedly + IFTTT — dễ vỡ, khó maintain. Nom Nom đóng gói toàn bộ workflow đó vào 7 Docker container với UI React, cho phép người không code cũng dùng được.

Điểm khác biệt lớn nhất: hỗ trợ .onion native qua Tor SOCKS5 proxy. Ra khỏi hộp đã có 5 leak site của các ransomware gang lớn (LockBit, DragonForce, Qilin, Coinbasecartel, ShadowByt3$). Bạn chỉ cần thêm tên công ty hoặc domain khách hàng vào Keywords là tool sẽ bắn alert ngay khi có victim post mới.

Thông số kỹ thuật

- Stack backend: FastAPI (Python 3.11), SQLAlchemy, Celery 5.3 + Celery Beat, Redis, PostgreSQL 15, Tor SOCKS5 proxy

- Stack frontend: React 18, Material-UI 5, Recharts, Axios

- Kiến trúc: 7 Docker service — Postgres, Redis, Tor proxy, Backend API, Celery worker, Celery beat, Frontend

- Feed types: 4 loại — API (trích xuất qua JSONPath template), RSS/Atom, Website (HTML scrape + SHA256 change detection), Onion

- Feed mặc định: 20 nguồn chia theo loại — 2 API (Ransomfeed.it, RansomLook), 11 RSS (CISA, Krebs on Security, The Hacker News, Bleeping Computer, HaveIBeenPwned, Dark Reading…), 2 website (Dark Web Informer, Ransomware.live), 5 .onion ransomware leak sites

- Matching: plain text hoặc regex, 4 mức độ Low/Medium/High/Critical, dedupe 1 giờ theo content hash

- Tần suất check: tối thiểu 60 giây/feed, tuỳ chỉnh per-feed

- Ports: Frontend

:3000, Backend:8000, API docs:8000/docs

So sánh

| Tiêu chí | Threat Intel Nom Nom | MISP / OpenCTI | Recorded Future / Anomali |

|---|---|---|---|

| Giá | Free, self-host | Free, self-host | $20k+/năm |

| Setup | 1 lệnh Docker Compose | Multi-step, cần kiến thức SecOps | Cloud / onboarding assist |

| .onion monitoring | Native, có Tor proxy | Qua extension | Có |

| Chuẩn STIX/TAXII | Không | Có | Có |

| Matching | Keyword + regex | IOC + observable | ML + analyst |

| Phù hợp ai | Solo / team nhỏ / MSSP | SOC trưởng thành | Doanh nghiệp lớn |

Use case thực tế

- Brand monitoring: add tên công ty, tên miền, tên CEO vào Keywords — nhận alert khi xuất hiện trong breach feed hoặc leak site

- Ransomware victim watch: theo dõi 5 leak site ransomware mặc định, cảnh báo sớm khi khách hàng của bạn (hoặc bạn) bị đăng lên

- CVE tracking: regex

CVE-\d{4}-\d{4,}trên CISA + Bleeping Computer + The Hacker News - Supply-chain watch: monitor tên vendor/partner xuyên suốt nhiều nguồn threat intel

- Red team early warning: pentester theo dõi burn-notice cho infra của chính mình

- Solo SOC / homelab: bug bounty hunter, researcher muốn Discord ping khi có keyword mà không phải trả tiền platform

Hạn chế & lưu ý triển khai

Vì là dự án mới ra mắt 6 ngày, có vài điểm cần tỉnh táo trước khi đem lên production:

- Không có file LICENSE tính đến 2026-04-23 — mặc định là “all rights reserved”. Fork, thương mại hoá cần hỏi lại tác giả.

- Không có auth sẵn. Frontend port 3000 mở toàn quyền. README ghi rõ production phải “Add authentication”.

- CORS mặc định localhost — remote access phải sửa

backend/app/config.pyrồi rebuild. - Không HTTPS out-of-the-box — cần reverse proxy (Nginx / Caddy / Traefik) trước khi expose Internet.

- Không có IOC extraction / enrichment formal. Match bằng string/regex, không tự parse IP, hash, domain. Bạn phải tự viết regex nếu muốn bắt IOC.

- Legal với .onion monitoring — README nhắc phải review quy định pháp lý của quốc gia mình.

- Yêu cầu: Docker 20.10+ và Docker Compose 2.0+.

Điều tiếp theo

Repo đang push code liên tục (last push 2026-04-22). Roadmap trong PROJECT_OVERVIEW.md nhắc: configurable Celery concurrency, per-criticality notification routing (ví dụ Critical alert đi Discord, Low đi email), API rate limiting, analyst workflow. Chưa có release tag chính thức nên tốt nhất chạy git pull thường xuyên.

Nếu bạn đang xây dashboard threat intel cá nhân hoặc cho SMB không ngân sách, đây là công cụ đáng bookmark. Nhanh nhất: clone repo, ./setup.sh, thêm 3–5 keyword quan trọng, cấu hình Discord webhook — dưới 15 phút là xong.

Nguồn: GitHub repo, PROJECT_OVERVIEW.md, tweet announcement.