- Nhóm Famous Chollima (Lazarus, CHDCND Triều Tiên) đang chạy chiến dịch ClickFix mới dùng Telegram + fake meeting dụ nạn nhân tự paste lệnh vào Terminal macOS.

- Payload là bộ Mach-O binaries compile bằng Go, persistence qua LaunchAgent giả OneDrive, exfil qua Telegram Bot API.

- Bitso Quetzal & ANY.RUN công bố full IOCs ngày 21/04/2026.

TL;DR

Mach-O Man là bộ malware macOS native mới của Lazarus (subdivision Famous Chollima, CHDCND Triều Tiên), được công bố ngày 21/04/2026 bởi Quetzal Team của Bitso và ANY.RUN.

- Vector: Telegram account takeover → fake meeting Zoom/Teams/Meet → paste lệnh vào Terminal (ClickFix).

- Payload: chuỗi Mach-O binaries compile bằng Go, ad-hoc codesign, persistence qua LaunchAgent giả

OneDrive. - Đánh cắp: macOS Keychain, cookies, credentials browser, session → exfil qua Telegram Bot API.

- Nạn nhân: developer, executive, decision-maker trong fintech & crypto & Web3.

Mach-O Man là gì

Trong quá khứ, Lazarus thường dùng JavaScript obfuscate (OtterCookie, Beavertail) hoặc Python cross-platform (InvisibleFerret). Mach-O Man là bước chuyển đáng báo động sang binary native macOS compile bằng Go — không còn cross-platform, không còn dependency runtime, chạy thẳng trên Apple Silicon và Intel Mac với ad-hoc codesign để qua mặt Gatekeeper cơ bản.

Kịch bản tấn công bắt đầu từ một người quen trong cộng đồng crypto/Web3 gửi cho bạn link meeting "gấp" qua Telegram — nhưng tài khoản đó đã bị chiếm. Link dẫn tới domain giả như update-teams.live hoặc livemicrosft.com (gõ sai chính tả có chủ đích). Trang web mô phỏng lỗi kết nối và bảo bạn paste một lệnh curl vào Terminal để "fix". Bạn vừa autorize xong toàn bộ chain lây nhiễm.

Vì sao CISO cần quan tâm

Điểm chí tử: attacker không cần exploit. Người dùng tự chạy lệnh — cơ chế user-initiated này bypass đa số EDR truyền thống vì hành vi trông như sysadmin hợp lệ.

"Một chiếc macOS bị nhiễm có thể biến thành full access vào production, SaaS, ví crypto của công ty" — ANY.RUN executive brief.

macOS không còn là "platform an toàn". Ở fintech và crypto, exec và dev gần như mặc định dùng Mac — đúng đối tượng Lazarus nhắm đến.

Technical facts & components

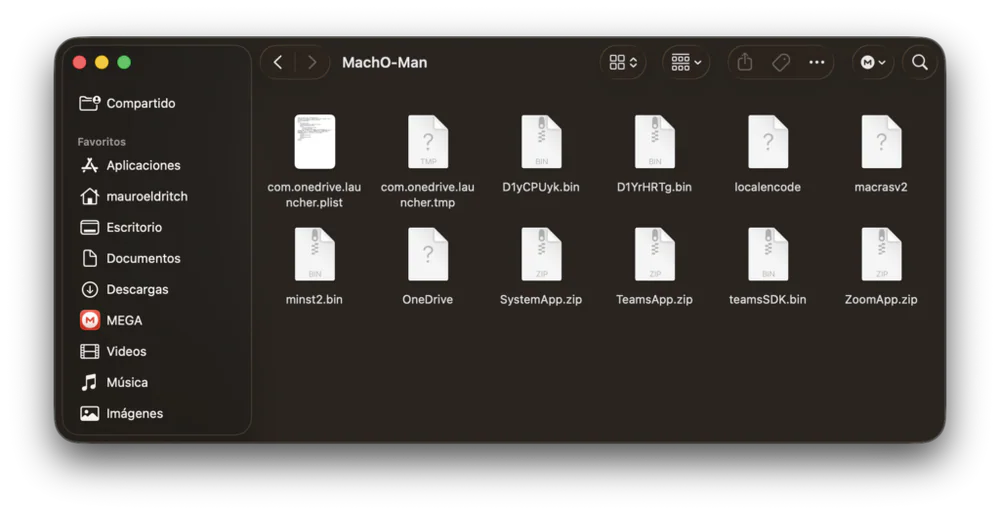

Bộ kit gồm các Mach-O binary riêng biệt, giao tiếp với C2 Go net/http server qua port 8888 và 9999, User-Agent Go-http-client:

| Component | Filename | Vai trò |

|---|---|---|

| Stager | teamsSDK.bin | Lệnh paste đầu tiên; download fake app Zoom/Teams/System với ad-hoc codesign |

| Profiler | D1YrHRTg.bin / D1yCPUyk.bin | Sysctl fingerprint: CPU, hostname, boot time, processes, browser extensions |

| Persistence | minst2.bin | Download localencode, lưu dưới tên OneDrive, đăng ký LaunchAgent |

| Stealer | macrasv2 | Stage Keychain, cookies, credentials, extension data → user_ext.zip |

| Cleanup | delete_self.sh | Xoá dấu vết bằng rm |

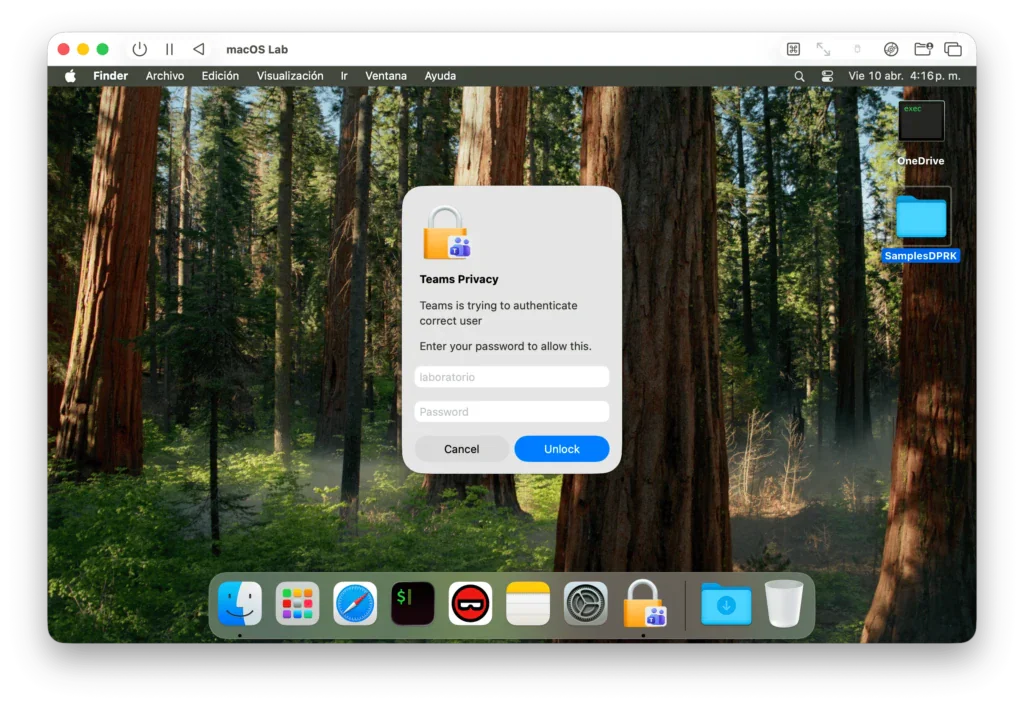

Fake app prompt password ba lần bằng tiếng Anh "hỏng" — hai lần đầu cố tình fail (shake window) để user chắc chắn gõ đúng mật khẩu thật ở lần thứ ba:

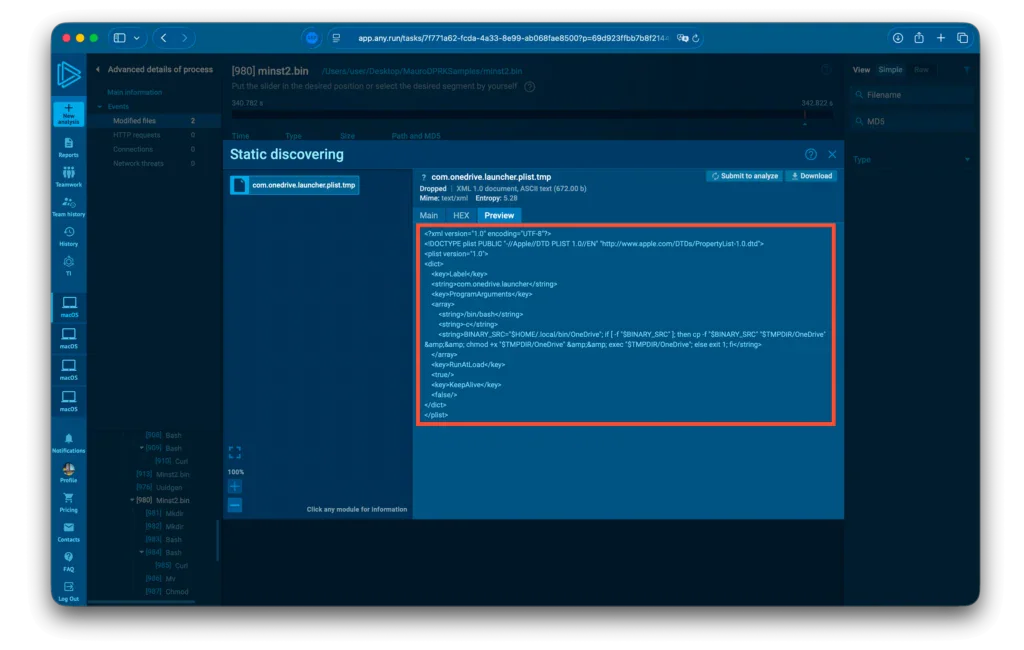

Profiler enumerate browser extension của Brave, Vivaldi, Opera, Chrome, Firefox và Safari — gần như mọi browser trên Mac. Persistence tạo folder Antivirus Service và LaunchAgent ~/Library/LaunchAgents/com.onedrive.launcher.plist để tự chạy lại toàn bộ kit sau mỗi lần login:

IOCs chính (bookmark ngay)

SHA-256:

teamsSDK.bin: 871d8f92b008a75607c9f1feb4922b9a02ac7bd2ed61b71ca752a5bed5448bf3minst2.bin: 4b08a9e221a20b8024cf778d113732b3e12d363250231e78bae13b1f1dc1495bmacrasv2: 85bed283ba95d40d99e79437e6a3161336c94ec0acbc0cd38599d0fc9b2e393clocalencode/OneDrive: a9562ab6bce06e92d4e428088eacc1e990e67ceae6f6940047360261b5599614

Network: IPs 172.86.113.102, 144.172.114.220; domains update-teams.live, livemicrosft.com; ports 8888/9999 + replica C2 trên 110 (POP3).

File paths: ~/Library/LaunchAgents/com.onedrive.launcher.plist, /Users/$USER/.local/bin/OneDrive, $TMPDIR/OneDrive, $TMPDIR/geniex_client_sleep_state.

So với các campaign Lazarus trước

OtterCookie, Beavertail, InvisibleFerret phân phối qua fake job offer, malicious NPM dependency — người dùng phải clone repo hoặc chạy challenge code. Mach-O Man rút gọn còn một dòng Terminal, ngay trong context social quen thuộc (Telegram của đồng nghiệp). Đồng thời chuyển toàn bộ implant sang binary native Go — khó signature-based detection hơn hẳn JavaScript obfuscate.

Defender actions ngay hôm nay

- Block egress tới

update-teams.live,livemicrosft.com,172.86.113.102,144.172.114.220. - Hunt LaunchAgent lạ trong

~/Library/LaunchAgents/com.onedrive.*trên toàn fleet Mac. - Detection rule: Mach-O process exec từ

$TMPDIRvới User-AgentGo-http-client. - Cảnh báo toàn công ty: không paste lệnh Terminal từ trang meeting báo lỗi — dù link đến từ người quen trong Telegram. Verify qua kênh khác trước khi click.

- Xem xét rà lại Telegram account takeover qua 2FA mạnh hơn (passkey, Telegram Premium login alert).

Điểm yếu của Lazarus

Kit có lỗ hổng OPSEC rõ rệt:

- Telegram Bot API token bị hardcode — bên thứ ba có thể đọc tin, giả mạo bot, thậm chí xác định chủ bot.

- C2 endpoint

/infokhông auth, chấp nhận upload file tuỳ ý. - Profiler có bug vòng lặp vô hạn, đổt resource victim — tạo tín hiệu dễ nhận biết cho SOC.

- Không có Apple Developer cert thật, chỉ ad-hoc codesign — block được bằng Gatekeeper policy nghiêm.

What's next

Quetzal hứa ra bài full disassembly với IOC sâu hơn trong thời gian tới. Nhưng đừng đợi — Lazarus nổi tiếng rotate infrastructure nhanh, IOC hôm nay sẽ burn trong vài tuần. Ưu tiên behavior detection (LaunchAgent lạ, Mach-O execute từ TMPDIR, curl tới IP cloud lạ) thay vì signature tĩnh.

Nguồn: ANY.RUN, Bitso Quetzal Team, ANY.RUN IT Workers Investigation.