- Một băng ransomware mới nổi từ giữa 2025 đã đạt 320+ nạn nhân công khai, 240+ trong vài tháng đầu 2026, và một affiliate C2 duy nhất đã nhiễm hơn 1.570 host doanh nghiệp.

- Mô hình chia 90/10 cho affiliate đang kéo theo làn sóng tuyển dụng ồ ạt.

TL;DR

The Gentlemen là nhóm ransomware-as-a-service (RaaS) mới nổi từ giữa 2025, hiện đã trở thành mối đe dọa nghiêm trọng cho doanh nghiệp toàn cầu. Nhóm cung cấp locker viết bằng Go chạy trên Windows, Linux, NAS và BSD, kèm một locker riêng viết bằng C dành cho VMware ESXi. Công khai 320+ nạn nhân trên leak site, trong đó 240+ chỉ trong vài tháng đầu 2026. Check Point Research vừa truy cập được C2 SystemBC của một affiliate và phát hiện 1.570+ host doanh nghiệp đã bị nhiễm — vượt xa số công khai. Lý do tăng tốc: chia 90% tiền chuộc cho affiliate, so với 80% chuẩn ngành.

Cái gì mới?

Khác với phần lớn RaaS chỉ có binary Windows rồi "vá" thêm biến thể Linux, The Gentlemen tung ra hai dòng locker riêng biệt ngay từ đầu:

- Go locker — một codebase build cross-platform cho Windows, Linux, NAS, BSD. Hỗ trợ partial encryption (1%, 3%, 9% tùy speed flag) và chế độ "full" mã hoá toàn bộ file < 1 MB.

- C locker cho ESXi — ELF binary tối ưu cho hypervisor VMware, có khả năng tắt hàng loạt VM qua

vim-cmd, chỉnh tham số VMFS buffer để tăng tốc mã hoá, và nguỵ trang persistence thành daemon/bin/.vmware-authd.

Ngoài ra, Check Point Research mới công bố báo cáo DFIR tháng 4/2026 sau khi tiếp cận được một C2 SystemBC của affiliate (45.86.230[.]112), lần đầu để lộ quy mô botnet 1.570+ nạn nhân — con số này vượt xa 320 nạn nhân công khai trên leak site, cho thấy nhiều vụ chưa được công bố hoặc đang trong giai đoạn thương lượng.

Vì sao đáng lo ngại?

Ba điểm khiến The Gentlemen khác biệt so với các RaaS cùng thời:

- Phủ sóng nền tảng rộng nhất từ trước đến nay — affiliate không cần tự build công cụ cho Linux hay ESXi, nhóm operator lo hết. Điều này hạ thấp rào cản kỹ thuật cho kẻ tấn công.

- Kinh tế affiliate hấp dẫn — 90%/10% thay vì 80%/20% chuẩn ngành. Operator hi sinh biên lợi nhuận để đổi lấy volume.

- Không giới hạn ngành — sẵn sàng tấn công y tế, hạ tầng trọng yếu, khác với một số băng (LockBit giai đoạn cuối, BlackCat) có "quy tắc đạo đức" tự áp.

Thông số kỹ thuật

Từ báo cáo DFIR của Check Point Research:

| Hạng mục | Chi tiết |

|---|---|

| Ngôn ngữ locker | Go (Win/Linux/NAS/BSD), C (ESXi ELF) |

| Thuật toán mã hoá | XChaCha20 + X25519 Diffie-Hellman (Curve25519) |

| Partial encryption | --fast 9% / --superfast 3% / --ultrafast 1% |

| File marker | --eph--<base64_pubkey>--marker--GENTLEMEN |

| Lateral movement | PsExec, WMI, scheduled tasks, remote services, PowerShell/WinRM, SMB |

| GPO detonation | Copy locker vào \\NETLOGON → malicious ScheduledTasks.xml → Invoke-GPUpdate |

| ESXi persistence | /bin/.vmware-authd + rc.local.d + @reboot cron |

| Proxy tooling | SystemBC (socks.exe), SOCKS5, RC4 custom protocol |

| Công cụ kèm theo | Cobalt Strike, Mimikatz, AnyDesk (mật khẩu hardcode Camry@12345) |

Defense evasion điển hình: tắt Windows Defender real-time, thêm exclusion cho toàn bộ C:\, bật lại SMB1, xoá shadow copy bằng vssadmin và wmic, wipe event log qua wevtutil, thậm chí có flag --wipe overwrite free space theo chunk 64 MB.

So sánh với các RaaS khác

| Tiêu chí | The Gentlemen | LockBit 3 (đỉnh cao) | RaaS trung bình |

|---|---|---|---|

| Chia affiliate | 90% | 80% | 70–80% |

| Platform coverage | Win + Linux + NAS + BSD + ESXi | Win + Linux + ESXi | Win (+ Linux đôi khi) |

| Giới hạn ngành | Không | Có (né y tế giai đoạn cuối) | Tuỳ nhóm |

| Ngôn ngữ locker | Go + C | C/C++ | C/C++/Rust |

| Tốc độ tuyển affiliate | Rất nhanh (mirror LockBit 3 early) | N/A | Chậm |

Check Point đánh giá tốc độ tăng trưởng hiện tại của The Gentlemen "rivals the early years of LockBit 3" — chuẩn vàng của thế giới RaaS.

Ai đang bị nhắm tới?

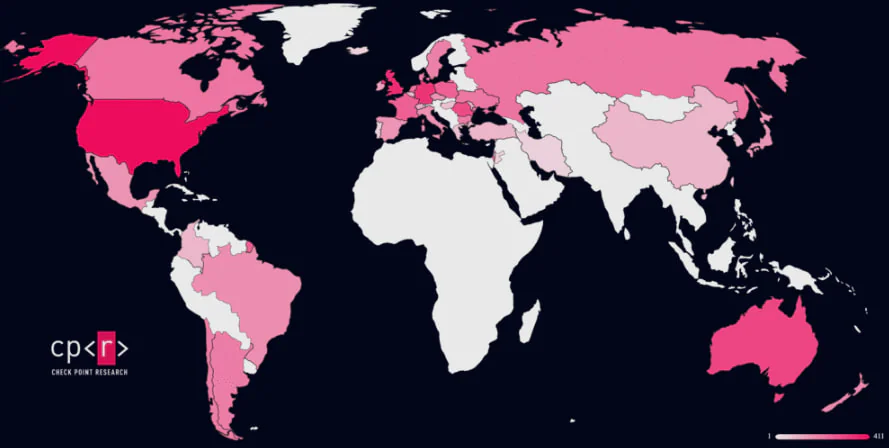

Phân bố ngành và địa lý theo telemetry của Check Point:

- Ngành: Manufacturing (lớn nhất), Technology (thứ 2), Healthcare (đang tăng nhanh).

- Địa lý: Mỹ (đa số), Anh, Đức, Úc, Romania.

- Vụ đáng chú ý: Oltenia Energy Complex (Romania, tháng 12/2025), Adaptavist Group (công bố tháng 4/2026).

- Hồ sơ affiliate: nhóm tuyển chọn "penetration testers and other technically skilled actors" — tức target mid-to-large enterprise đã có tường lửa, EDR nhưng phụ thuộc nặng vào AD và quyền Domain Admin.

Giới hạn & cách phòng thủ

Tin tốt: The Gentlemen không dùng zero-day mới. Initial access đến từ VPN, firewall, remote access gateway chưa vá, hoặc credential compromise. Trong một case DFIR, SystemBC thậm chí bị EDR chặn, buộc attacker fallback sang rundll32 load Cobalt Strike beacon từ 91.107.247[.]163.

Các biện pháp hardening ưu tiên cao:

- Patch VPN/firewall/remote access gateway internet-facing — đây là cửa chính.

- Giám sát bất thường quanh

Invoke-GPUpdatevà write-access vàoSYSVOL\Policies. - Block SMB1 re-enablement ở Group Policy, alert khi tham số

mpssvcbị stop. - Hạn chế domain-admin session duration, enforce tiered admin model (Tier 0/1/2).

- Backup ESXi config và VM snapshot ở storage không join domain.

- Monitor cho persistence lạ như

/bin/.vmware-authdtrên ESXi host — đây là red flag rất đặc thù của Gentlemen.

Về kinh tế: 90%/10% nghĩa là operator sống bằng volume, không phải biên. Kỳ vọng họ sẽ tiếp tục tuyển affiliate ồ ạt, và bộ locker có thể được mở rộng thêm platform (macOS là khả năng tiếp theo).

Điều gì tiếp theo?

Check Point Research công khai C2 SystemBC của affiliate đã giúp FBI/CERT có đủ IoC để takedown từng phần, nhưng mô hình RaaS phân tán khiến việc disrupt toàn hệ thống rất khó. Ba điều đáng theo dõi trong vài tháng tới:

- Có macOS locker không? — mẫu Go cross-platform rất dễ port, chỉ là quyết định kinh doanh.

- Có affiliate nào "nổi" không? — LockBit có LockBitSupp, Conti có Mango. The Gentlemen chưa có face riêng, nhưng sẽ sớm xuất hiện.

- Phản ứng của EDR vendor — XChaCha20 + X25519 + partial encryption + GPO detonation là combo rất khó detect sớm; vendor cần chữ ký hành vi mới cho Invoke-GPUpdate pattern.

Nguồn: CybersecurityNews, Check Point Research (DFIR), Check Point Blog, The Hacker News, BleepingComputer.