- Flowsint là công cụ OSINT graph-based mã nguồn mở chạy 100% local qua Docker.

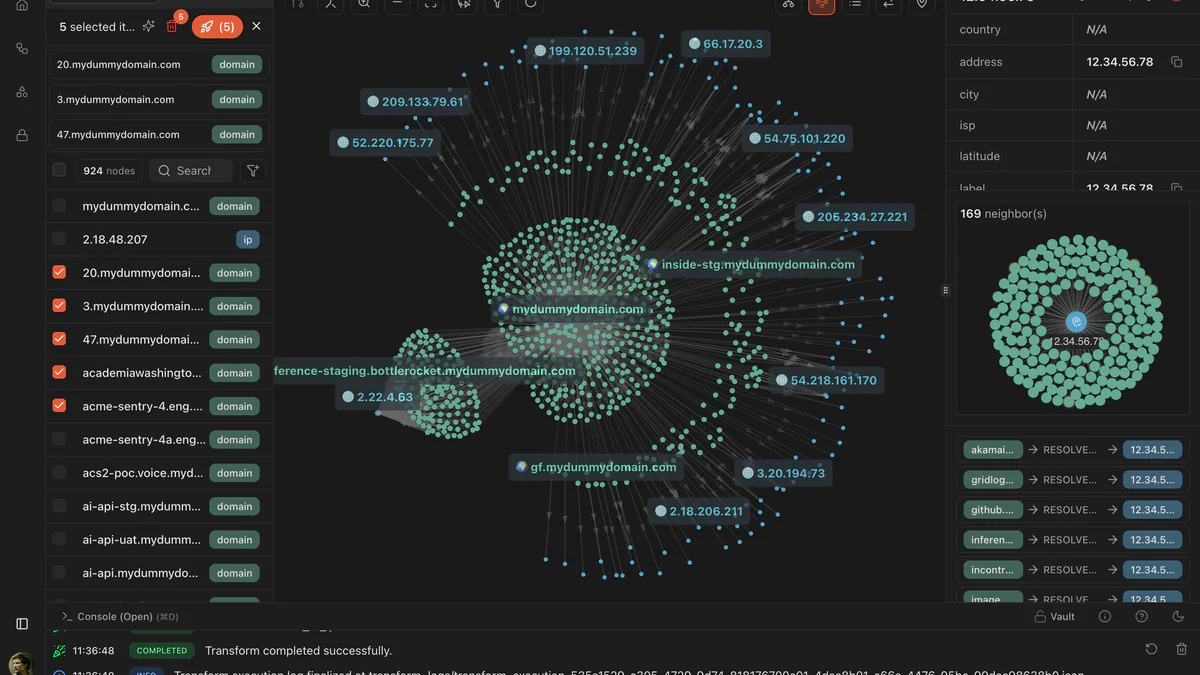

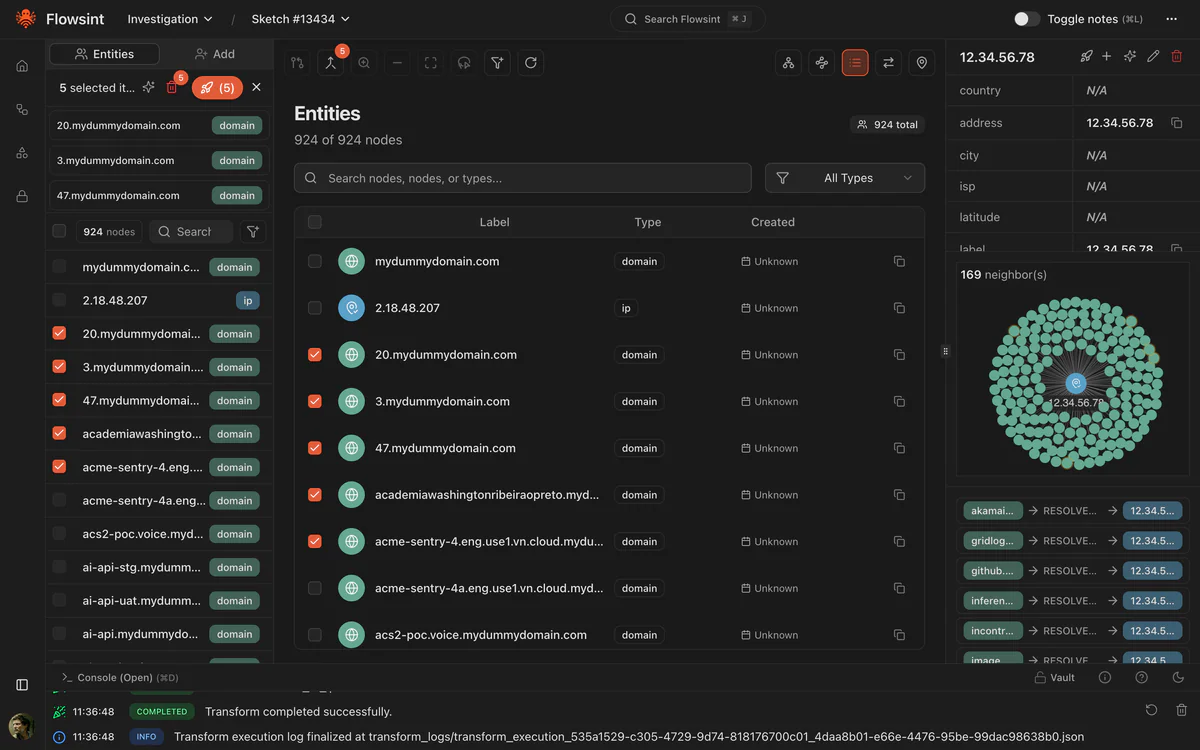

- Nhập một domain, IP, email hay ví crypto — chain các transform tự động để dựng toàn bộ bản đồ hạ tầng số của mục tiêu trên một canvas duy nhất.

- 3.2k stars, Apache-2.0, thay thế Maltego đắt đỏ bằng một nền tảng minh bạch, đạo đức và tự host.

TL;DR

Flowsint (reconurge/flowsint) là một nền tảng OSINT mã nguồn mở, chạy 100% local qua Docker, biến các dấu vết số rời rạc thành một bản đồ đồ thị có thể khám phá được. Bạn bỏ một entity (domain, IP, email, username, ví crypto) lên canvas, chạy các transform tự động (WHOIS, reverse DNS, subdomain discovery, breach lookup, Maigret username search, wallet trace…) và theo dõi mạng lưới liên kết được vẽ ra theo thời gian thực. Hiện có 3.2k stars, 11 releases, bản mới nhất v1.2.8, license Apache-2.0.

Flowsint là gì?

Cộng đồng OSINT lâu nay đã quen với một danh sách quen thuộc: Maltego (đắt, proprietary), SpiderFoot (tốt nhưng UI nặng), hoặc chain dăm ba Python script tự viết và dán kết quả vào spreadsheet. Flowsint xuất phát từ một ý tưởng khác: một canvas đồ thị duy nhất, local-first, ethical-first, nơi mọi transform đều minh bạch, có thể chain được, và kết quả được lưu trong Neo4j của chính bạn — không cloud, không vendor lock-in.

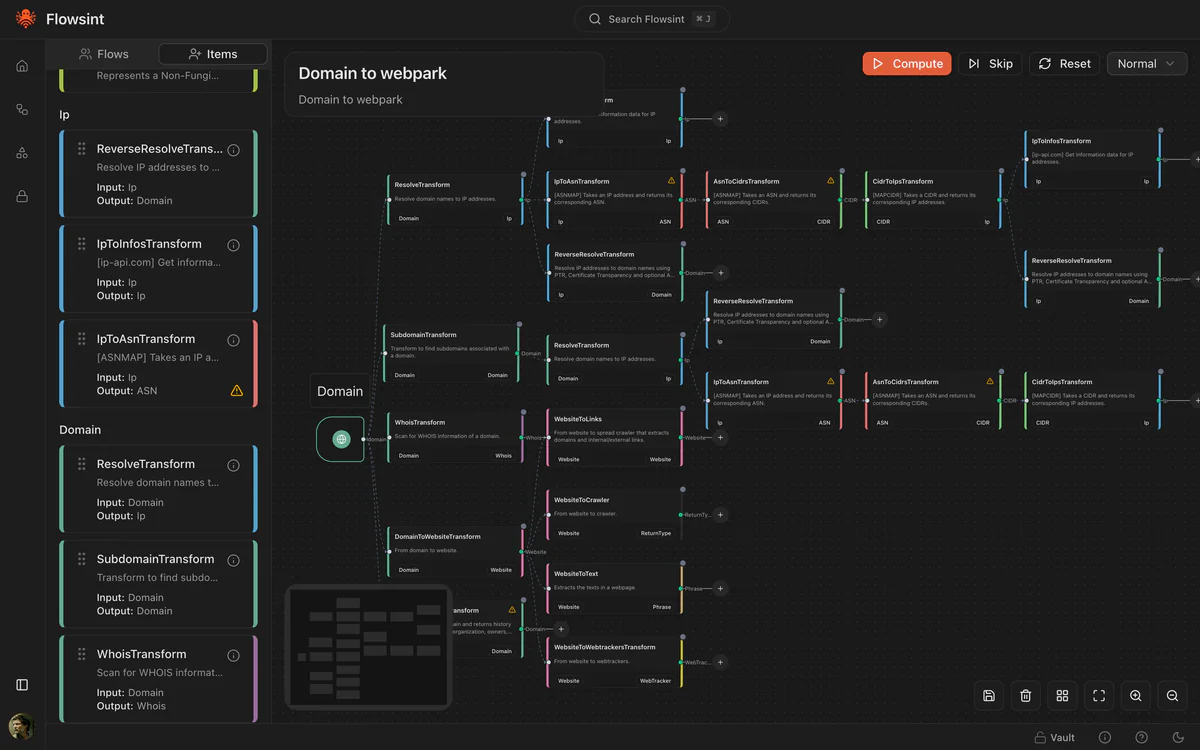

Bạn khởi đầu bằng cách nhập một entity — ví dụ domain example.com — lên canvas. Right-click → chọn enricher → Flowsint query DNS / WHOIS / CT logs / breach DB và vẽ ngay các node mới kèm edge mô tả quan hệ. Chain lại: Domain → Subdomains → IPs → ASN → Organization → domains khác của org → lặp. Sau vài phút, bạn đã có một living map đầy đủ về hạ tầng số của mục tiêu.

Tại sao điều này đáng chú ý

Điều tra OSINT tốt không dừng ở việc thu thập data point rời — nó nằm ở mối quan hệ giữa các điểm đó. Một domain đứng một mình nói rất ít. Nhưng khi bạn thấy domain đó nối vào một IP, IP ấy thuộc ASN của một công ty, công ty ấy có một cụm tài khoản mạng xã hội, và mấy tài khoản đó xuất hiện trong threat-intel feed — bỗng dưng bạn có actionable intelligence.

Vấn đề truyền thống: tool nào cũng silo. Bạn chạy subfinder ở một terminal, whois ở terminal khác, paste breach list vào một spreadsheet, rồi tự ghép các sợi dây trong đầu. Khi một API thay đổi hoặc Python script gãy vì dependency, cả workflow sụp đổ. Flowsint biến cái chain script mong manh đó thành một nền tảng có UI, có graph DB, có chain execution.

Kiến trúc & fact kỹ thuật

Project là một monorepo chia thành 5 module độc lập:

flowsint-core— orchestrator, vault (lưu secret), Celery tasks, base classflowsint-types— Pydantic models cho Domain, IP, ASN, CIDR, Email, Phone, Individual, Organization, Wallet, NFT…flowsint-enrichers— toàn bộ transform modulesflowsint-api— FastAPI server, auth, event streaming real-timeflowsint-app— frontend TypeScript, canvas tối ưu hiệu năng cho hàng nghìn node không lag

Stack: TypeScript 54% + Python 43.7%, FastAPI, Neo4j (graph DB), PostgreSQL (user/auth), Celery (async), Docker Compose, uv cho Python deps. Cài đặt tối giản: git clone → make prod → app chạy tại http://localhost:5173. Không có tài khoản mặc định, user tự register.

12 nhóm enricher built-in:

| Nhóm | Ví dụ transform |

|---|---|

| Domain | Reverse DNS, DNS Resolution, Subdomain Discovery, WHOIS, Domain History, Domain→ASN |

| IP / ASN / CIDR | IP Info (geolocation), IP→ASN, ASN→CIDRs, CIDR→IPs |

| Email & Phone | Email→Gravatar, Email→Breaches, Email→Domains, Phone→Breaches |

| Social Media | Maigret, Sherlock (username tìm xuyên nền tảng) |

| Organization / Individual | Org→ASN, Org→Domains, Individual→Organization |

| Website | Crawler, →Links, →Webtrackers, →Text |

| Cryptocurrency | Wallet→Transactions, Wallet→NFTs |

| Integration | n8n Connector (đẩy transform vào workflow automation) |

So sánh với tool khác

Tài liệu chính thức không gọi tên Maltego hay SpiderFoot, nhưng Flowsint định vị mình chống lại cả hai kiểu:

- Black-box proprietary (đại diện: Maltego commercial) — Flowsint mã nguồn mở, mọi transform đọc được code.

- Cloud SaaS — Flowsint chạy local, không vendor risk, không log query ra bên thứ ba.

- Chain script CLI + spreadsheet — Flowsint hợp nhất vào 1 canvas, chain transform tự cascade.

- Graph UI lag — frontend tuyên bố render ngàn node không giật.

Nói ngắn: một Maltego mã nguồn mở, local-first, không phí license, có graph DB nghiêm túc phía sau.

Use case thực tế

- Red team & pentest: map toàn bộ attack surface bên ngoài — domain → subdomains (DNS brute + certificate transparency) → IP → ASN → tổ chức → domains khác → lặp.

- Threat intel: email của threat actor → breach hits → Gravatar → Maigret username search → các tài khoản social cross-platform.

- Điều tra crypto / ransomware: ví BTC/ETH → transaction history → NFT ownership → pivot sang ví liên quan và sàn giao dịch.

- Nhà báo xác minh nguồn: trace digital footprint của một tổ chức mà không để cloud log query — mọi thứ ở local.

- Digital risk nội bộ: tổ chức tự audit subdomain lộ, email nhân viên trong breach DB.

Giới hạn & pricing

Miễn phí hoàn toàn, Apache-2.0 (mới migrate từ AGPL-3.0 cách đây 3 tháng). Không có tier trả phí. Tuy nhiên, cần lưu ý:

- Tác giả thừa nhận project still in early development — API có thể đổi, test suite chưa đầy đủ.

- Một số enricher yêu cầu user tự cung cấp API key (breach DB, threat feed thương mại…). Vault built-in lo việc lưu secret.

- Self-host 100% — bạn tự lo Docker, update, backup Neo4j/Postgres, scale.

ETHICS.mdbắt buộc: tool cấm dùng cho surveillance trái phép, doxxing, harassment, thao túng chính trị, vi phạm privacy law. Không phải disclaimer hình thức — cả repo và tài liệu đều nhắc rất rõ.

Roadmap & cộng đồng

Flowsint đang hoạt động rất sôi nổi: 3.2k stars, 411 forks, 8 contributors, 27 issues mở, 6 PR, 11 releases. Bản v1.2.8 ra 2 tuần trước, vừa bổ sung endpoint collaborator, RBAC permission gating, share dialog cho investigation. Commit gần nhất cách 5 ngày thêm link Discord vào README — cộng đồng đang bắt đầu tụ về kênh này. Trang flowsint.io có riêng mục Roadmap, nên hướng phát triển là public.

Nếu bạn đang nghiêm túc với OSINT — red team, threat intel, điều tra báo chí, fraud investigation — và đã mệt mỏi với license Maltego hoặc chain subfinder | httpx | jq tự viết, Flowsint đáng clone về chạy thử ngay tối nay. Chỉ cần Docker + 10 phút.

Nguồn: reconurge/flowsint, flowsint.io docs, medevel.com, Hackers Arise.