- Strix là open-source AI agent (Apache-2.0) chạy code thật, tìm lỗ hổng, validate bằng PoC sống, rồi tự đẻ merge-ready fix PR.

- 24.4k stars GitHub, plug thẳng vào GitHub Actions, chặn code dính lỗ hổng trước khi lên production.

- Đọc nhanh kiến trúc Graph of Agents, cách so với SAST/DAST, use case CI/CD, và giới hạn thực tế.

TL;DR

- Strix là open-source AI pentester (Apache-2.0) do OmniSecure, Inc. phát triển, repo

usestrix/strix: 24.4k ⭐, 2.7k forks, 32+ contributors, latest v0.8.3 (22/03/2026). - Agent chạy code thật, điều khiển HTTP proxy, browser, terminal & Python runtime — tìm lỗ hổng rồi tự sinh PoC để chứng minh khai thác được, không chỉ flag pattern như SAST.

- Kiến trúc Graph of Agents: Manager lập kế hoạch, Workers chuyên biệt chạy song song, share discovery, adapt chiến thuật theo ReAct loop Think–Plan–Act–Observe.

- Tích hợp GitHub Actions scope theo PR diff, headless mode exit non-zero khi có vuln → chặn deploy.

- Auto-Fix: tạo patch, re-test, xác nhận vuln biến mất, giao PR sẵn sàng merge.

- Software free, nhưng trả tiền token LLM (OpenAI GPT-5.4 / Claude Sonnet 4.6 / Gemini 3 Pro khuyến nghị). Cloud & enterprise có thêm SSO, BYOK, zero data retention, SOC 2 Type II.

What's new

Strix bước vào "Launch Week 1" tháng 4/2026 với Strix Platform mới (Ahmed Allam giới thiệu 13/04/2026) và vừa công bố case "Strix tìm ra auth bypass critical trong etcd" (Alex Schapiro, 12/04/2026). Song song, bản open-source vẫn push mạnh: migrate stack build từ Poetry sang uv, thêm tip tích hợp GitHub Actions vào README, fix CLI config override 15 giờ trước. Đây không phải marketing một project chết — repo active, 47 PR đang mở, 49 issues đang được xử lý.

Khác biệt cốt lõi của Strix nằm ở chữ autonomous. Thay vì chạy checklist cố định như SAST, Strix hành xử như một pentester người: observe → reason → act → re-observe. Thấy một 500 stack trace, nó không chỉ ghi "information leak" — nó đọc trace, đoán "Flask outdated, khả năng RCE", chế payload, và khai thác thử để xác nhận.

Why it matters

Bao năm nay, AppSec chỉ có 3 lựa chọn kém cân bằng: SAST (nhanh, ngập false positive), DAST (bỏ qua business logic), hoặc pentester người (chính xác nhưng đắt và không scale). Strix đặt một layer ngữ nghĩa lên toàn bộ quá trình: giữ context như human, chạy tốc độ máy, giá bằng token LLM.

Với indie hacker, SMB, hay team dev không có AppSec chuyên trách, Strix là lần đầu bạn có thể gắn pentest validated bằng PoC vào mỗi pull request mà không phải ký retainer hàng nghìn đô. Với security team đã có sẵn quy trình, nó giải quyết nút thắt biggest: pentest chạy tuần, code ship ngày.

Technical facts

Toàn bộ stack Python 90%, build trên các dự án mở quen mặt: LiteLLM (multi-provider LLM), Caido (HTTP proxy, thay thế Burp), Nuclei (template scan), Playwright (browser automation), Textual (TUI). Deploy mặc định Docker-native — first-run tự pull sandbox image.

Toolkit mỗi agent được cấp out-of-the-box:

| Tool | Purpose |

|---|---|

| HTTP Proxy | Full request/response manipulation & analysis |

| Browser Automation | Multi-tab để test XSS, CSRF, auth flows |

| Terminal | Interactive shells, exec command |

| Python Runtime | Viết & chạy exploit custom |

| Reconnaissance | OSINT + attack-surface mapping |

| Code Analysis | Static + dynamic |

Vulnerability coverage trải 7 nhóm: Access Control (IDOR, privilege escalation, auth bypass), Injection (SQL/NoSQL/command), Server-Side (SSRF, XXE, deserialization), Client-Side (XSS, prototype pollution, DOM), Business Logic (race conditions, workflow manipulation), Authentication (JWT flaws, session), và Infrastructure (misconfig, exposed services).

Kiến trúc Graph of Agents phân tầng:

- Manager (brain): nhận target + scope, chia objective "find vulns in web app" thành task con, quyết định tool nào cần dùng theo context.

- Workers (hands): sub-agent chuyên biệt — một con port scan, con khác directory bruteforce, con khác parse HTTP header. Chạy song song.

- Dynamic coordination: Worker tìm ra gì (ví dụ port 8080 lạ) → share về Manager → Manager spawn worker mới chạy

niktotrên 8080 trong khi thread chính vẫn analyze port 80.

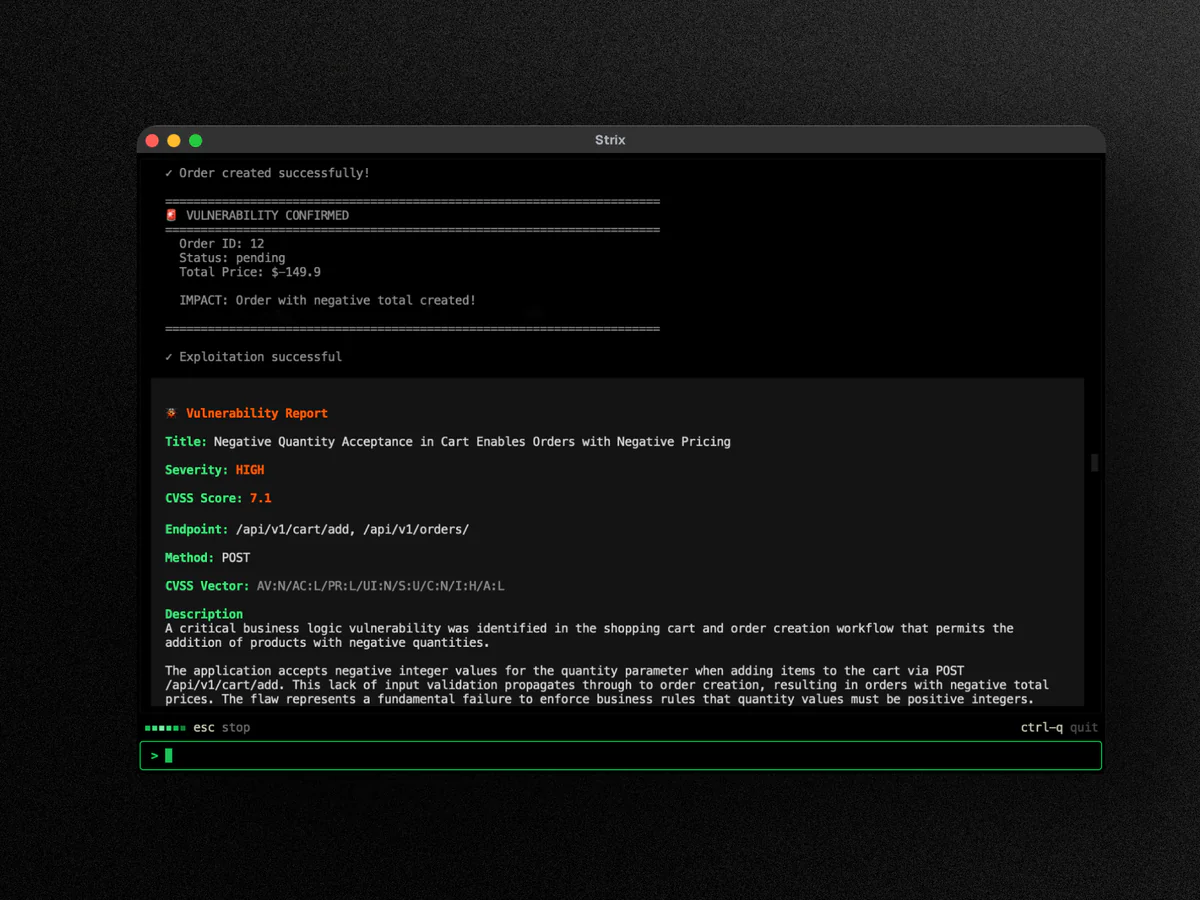

Screenshot trên là ví dụ kinh điển business logic: Strix phát hiện cart API chấp nhận số lượng âm → order tổng tiền âm (-$149.9). Đây là lỗi không một SAST nào bắt được — phải hiểu workflow của app mới thấy.

Comparison

| Dimension | SAST | Legacy DAST | Manual pentest | Strix |

|---|---|---|---|---|

| Speed | Nhanh | Nhanh | Tuần | Giờ |

| False positive | Rất cao | Cao | Thấp | Thấp (PoC-validated) |

| Business logic | Bỏ qua | Bỏ qua | Bắt được | Bắt được (context-aware) |

| Session/auth flow | Không | Khó | OK | OK (browser automation) |

| Chi phí/scan | Thấp | Thấp | Rất cao | Thấp–trung (LLM tokens) |

| Adapt on-the-fly | Không | Không | Có | Có (ReAct loop) |

| Remediation | Chỉ list | Chỉ list | Viết fix | Auto-fix PR, re-tested |

Use cases

- Application security testing — scan & validate web/API vulns

- Rapid penetration testing — pentest compliance-grade trong vài giờ thay vì vài tuần

- Bug bounty automation — tự sinh PoC để submit nhanh

- CI/CD integration — GitHub Actions scope theo PR diff, exit non-zero khi dính vuln

- Continuous coverage — Strix Platform (cloud) chạy 24/7 trên code + API + infra + cloud

Flow GitHub Actions: trên PR, Strix tự thu hẹp scope vào file bị thay đổi. Nếu diff-scope không resolve được, cấu hình fetch-depth: 0 hoặc truyền --diff-base. Kết quả đẩy ra GitHub/Slack/Jira/Linear. Khi thấy vuln, Strix không chỉ report — nó viết patch, re-chạy test để xác nhận vuln biến mất, rồi giao PR fix/ssrf-proxy-handler sẵn sàng merge.

Limitations & pricing

Software mã nguồn mở, Apache-2.0, free trên GitHub. Cái phải trả là token LLM: một pentest đầy đủ = hàng nghìn prompt, chạy GPT-5.4 hoặc Claude Sonnet 4.6 trên app phức tạp có thể ra bill đáng kể. Model khuyến nghị: openai/gpt-5.4, anthropic/claude-sonnet-4-6, vertex_ai/gemini-3-pro-preview. Hỗ trợ thêm Bedrock, Azure OpenAI, OpenRouter, local models.

3 giới hạn thực tế:

- Hallucination: LLM đôi khi cãi cùn rằng có vuln vì code trông giống pattern nó thấy trong training, dù runtime thực tế an toàn. Vẫn cần human verify trước khi báo cáo.

- Context overload: Output khổng lồ từ tool (ví dụ dir-fuzz với wordlist vài triệu entry) có thể làm tràn context window, truncate, miss insight.

- Chi phí token: Scan dài tốn tiền nhanh. Nên giới hạn scope hoặc dùng local model cho giai đoạn recon.

Strix Cloud (app.strix.ai) miễn phí signup — managed platform. Enterprise có SSO (SAML/OIDC), self-hosted/VPC/air-gapped, BYOK, custom compliance reports, dedicated SLA, SOC 2 Type II và ISO 27001 compliant, zero data retention — source code không được lưu hay dùng train model.

What's next

Chưa có public roadmap chính thức. Nhưng hướng rõ: khi context window LLM tiếp tục nở và cost/token giảm, các agent như Strix sẽ thành fixture mặc định trong CI/CD — pentest tự động chạy trên mọi commit, không còn là tính năng enterprise đắt đỏ. Người dùng nên bắt đầu từ bản open-source, cắm OpenAI key, chạy thử trên một microservice nhỏ trước khi scale lên full stack.

Lưu ý pháp lý: chỉ test hệ thống bạn sở hữu hoặc có quyền — Strix là tool tấn công thực, không phải scanner passive. Dùng sai = vi phạm pháp luật.

Nguồn: github.com/usestrix/strix, strix.ai, docs.strix.ai, Help Net Security, William OGOU Blog.