TL;DR

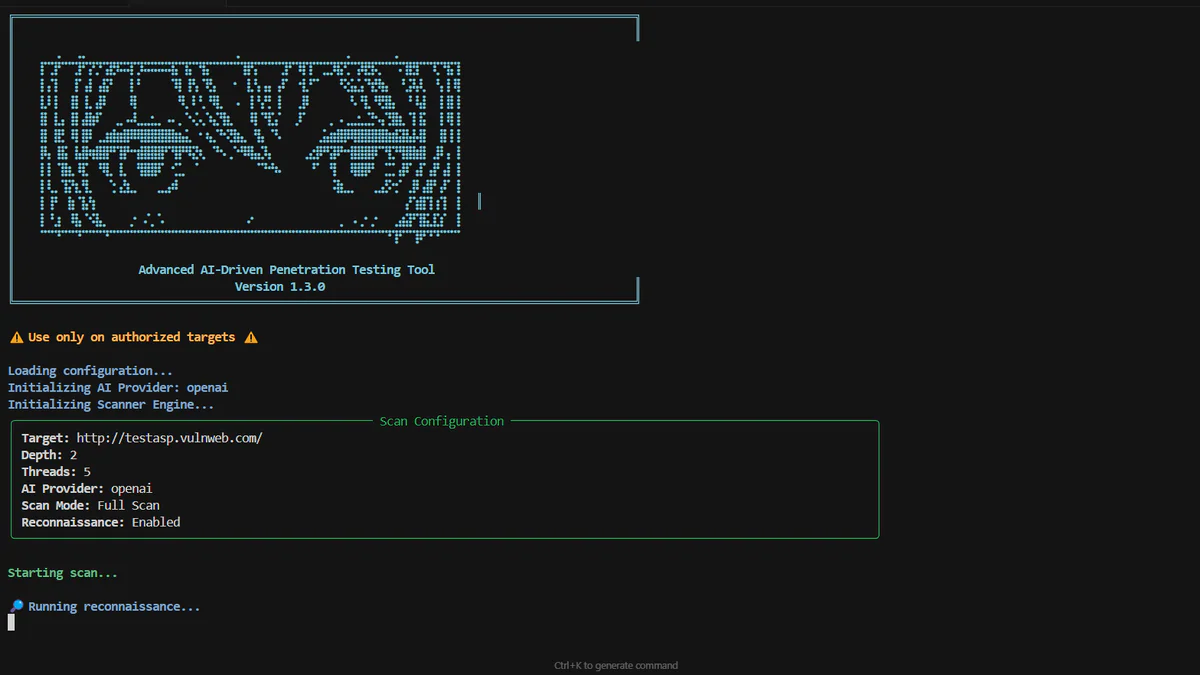

Deep Eye (zakirkun/deep-eye) là vulnerability scanner mã nguồn mở MIT, viết bằng Python, vừa cán mốc 1.1k+ stars trên GitHub sau 6 tháng — trong đó 246 stars chỉ trong 30 ngày gần nhất. Tool tích hợp 4 AI provider (OpenAI GPT-4o, Claude 3.5 Sonnet, Grok, OLLAMA local) để sinh payload context-aware, chạy 45+ module tấn công phủ từ SQLi/XSS truyền thống tới GraphQL, WebSocket, business logic, ML-based anomaly detection, và xuất report ở 3 format PDF/HTML/JSON. Định vị: bug bounty automation và red team reporting trong một CLI Python duy nhất.

Điểm mới đáng chú ý

Khác biệt lớn nhất của Deep Eye so với các scanner cùng loại không nằm ở số lượng vector — Nuclei có hàng ngàn template, Burp có hệ extension đồ sộ — mà ở cách AI được nhúng vào core scanner chứ không phải plugin gắn ngoài.

- Multi-AI runtime switching: chuyển giữa 4 provider giữa các module mà không cần restart, plus OpenRouter làm aggregator nếu muốn dùng nhiều model qua một key.

- Intelligent payload generation: payload sinh theo CVE và context của target (framework, header, response shape) thay vì list tĩnh — hữu ích khi WAF chặn payload mặc định.

- OLLAMA local: chạy LLM offline để tránh leak code/payload ra cloud, hợp engagement enterprise nhạy cảm.

- Collaborative scanning: nhiều người trong team scan distribued, share session.

- ML-based anomaly detection (v1.2): phát hiện response bất thường thay vì chỉ match signature.

Tại sao đáng chú ý

Bug bounty và pentest đang đối mặt hai bài toán cùng lúc: (1) target ngày càng phức tạp (SPA, GraphQL, WebSocket, micro-service), (2) thời gian recon + viết PoC + viết report chiếm phần lớn thời gian engagement. Deep Eye đẩy hai khâu “robotic” nhất — sinh payload và viết report — sang LLM, để hunter tập trung vào việc người làm tốt hơn: chain exploit, suy luận business logic, tìm logic flaw mà signature không thấy.

Ngoài ra, việc đóng gói 45+ vector trong một CLI Python duy nhất hạ rào cản kỹ thuật cho người mới: không cần kết hợp sqlmap + XSStrike + ffuf + nuclei + custom script nữa — chỉ cần một YAML config và một API key.

Technical facts

| Hạng mục | Chi tiết |

|---|---|

| Ngôn ngữ | Python 98.1% |

| License | MIT |

| Stars / Forks | 1.1k+ / 206 |

| AI providers | OpenAI (GPT-4o), Claude 3.5 Sonnet, Grok (xAI), OLLAMA, OpenRouter |

| Số module | 45+ |

| Scan modes | Simple, Full, Reconnaissance, Quick |

| Output | PDF, HTML (interactive), JSON |

| Notifications | Email, Slack, Discord webhook |

Phân loại module theo version:

- Core: SQL Injection, XSS, Command Injection, SSRF, XXE, Path Traversal, CSRF, Open Redirect, CORS misconfig, Security Headers Analysis.

- v1.1.0: API Security (OWASP API Top 10 2023), GraphQL Security, Business Logic Flaws, Authentication Testing, File Upload Vulnerabilities, Collaborative Scanning.

- v1.2.0: WebSocket Testing, ML-Based Anomaly Detection, Interactive HTML Reports, Enhanced OSINT, Advanced Payload Obfuscation.

- v1.3.0: LFI, RFI, SSTI, CRLF Injection, Host Header Injection, LDAP/XML Injection, Insecure Deserialization, Authentication Bypass, Information Disclosure, Sensitive Data Exposure, JWT Vulnerabilities, Broken Authentication.

Cài đặt nhanh:

pip install -r requirements.txt

cp config/config.example.yaml config/config.yaml

python deep_eye.py -u https://example.com -vĐặt cạnh các scanner phổ biến

| Tool | AI integration | Vector phủ | Reporting | Mô hình |

|---|---|---|---|---|

| Deep Eye | Core (4 provider) | 45+ (web, API, GraphQL, WS, business) | PDF/HTML/JSON | OSS MIT |

| Nuclei | Không | Hàng ngàn template | Markdown/JSON | OSS MIT |

| OWASP ZAP | Plugin | Web app rộng | HTML/PDF | OSS Apache |

| Burp Suite Pro | Plugin (BApp) | Web app rộng | HTML/XML | Thương mại |

| sqlmap | Không | SQLi only | Text | OSS GPL |

Nuclei vẫn vô địch về tốc độ và độ phủ template; Burp vẫn là chuẩn vàng cho manual testing. Deep Eye không thay thế chúng — nó lấp khoảng giữa “scanner stupid nhanh” và “manual workflow chậm” bằng cách để LLM viết payload runtime.

Use cases

- Bug bounty hunter: mass recon → triage tự động → PoC payload theo từng target.

- Red team / pentester: full scan + executive summary PDF nộp khách.

- DevSecOps: nhúng vào CI để scan staging trước release; chạy OLLAMA local nếu code/payload nhạy cảm.

- Security researcher: thử nghiệm vector ít tool open-source phủ tốt như GraphQL, WebSocket, business logic.

- Education / CTF: lab dạy attack chain với AI assist.

Hạn chế & chi phí

- Chi phí ngầm: phí token API của OpenAI/Claude/Grok có thể tăng nhanh khi scan deep — chạy OLLAMA local là cách né phí, đổi lại model nhỏ hơn nên chất lượng payload có thể giảm.

- PDF report trên Windows: doc tự nhận có thể fail, fallback về ReportLab.

- Maintenance: SourcePulse đánh giá responsiveness “inactive”, last commit ~2 tháng — cần theo dõi nếu định dùng production.

- Không có official release tag: install từ main branch, rủi ro thay đổi đột ngột.

- Không có guard rail: tool chỉ ghi disclaimer “authorized testing only” — về kỹ thuật không ngăn được misuse, người dùng tự chịu trách nhiệm pháp lý.

- Stack lock-in: Python only, chưa có binary build sẵn.

Cái gì tiếp theo

Pattern release v1.1 → v1.2 → v1.3 trong 6 tháng cho thấy maintainer đẩy module mới rất nhanh. Hướng tự nhiên cho v1.4 sẽ là: CI/CD integration sâu hơn (GitHub Action, GitLab template), container/cloud-native scan (Kubernetes RBAC, S3 bucket misconfig), và cost optimization khi dùng LLM (caching prompt, model routing). Với 246 stars/30 ngày, repo đang trong giai đoạn momentum — đáng theo dõi nếu bạn làm AppSec hoặc bug bounty.

Nguồn: GitHub zakirkun/deep-eye, QUICKSTART docs, SourcePulse metrics.