- QLNX là Linux RAT chưa từng được ghi nhận trước đây, nặng 147,91 KB nhưng chứa 58 command handler bao gồm rootkit hai lớp, PAM backdoor tự biên dịch và mạng P2P mesh.

- Chạy lệnh 'ls' bình thường cũng có thể kích hoạt lại malware nhờ cơ chế LD_PRELOAD persistence.

- Mục tiêu: đánh cắp NPM/PyPI tokens, AWS credentials, SSH keys để thực hiện supply chain attack - đúng kill chain vụ LiteLLM tháng 3/2026 ảnh hưởng 3,4 triệu lượt tải mỗi ngày.

- Hiện chưa có Yara signature và chỉ rất ít AV phát hiện được.

TL;DR

Trend Micro vừa công bố phân tích về Quasar Linux (QLNX) - một Linux RAT chưa từng được ghi nhận trước đây, được thiết kế để xâm nhập môi trường developer và DevOps nhằm thực hiện các cuộc tấn công supply chain quy mô lớn. Với 58 lệnh điều khiển, rootkit hai lớp (LD_PRELOAD + eBPF), PAM backdoor tự biên dịch và mạng lưới P2P mesh, QLNX là một trong những Linux implant tinh vi nhất từng được ghi nhận. Điều đáng lo ngại: hiện chỉ có rất ít giải pháp bảo mật phát hiện được nó, và chưa có Yara signature.

Vì sao developer lại là mục tiêu béo bở

Trong hệ sinh thái open-source, developer workstation thường là điểm yếu nhất trong chuỗi bảo mật. Không giống các máy chủ doanh nghiệp được giám sát chặt bởi EDR/XDR, laptop của một package maintainer hay DevOps engineer thường thiếu bảo vệ đồng nhất. Nhưng đây chính là nơi chứa "chìa khóa vàng" của toàn bộ supply chain.

Tháng 3/2026, vụ tấn công LiteLLM đã chứng minh điều này: kẻ tấn công dùng credentials bị đánh cắp để trojanize một Python package có 3,4 triệu lượt tải mỗi ngày. QLNX được xây dựng để thực hiện chính xác kill chain đó.

Bên trong bộ máy QLNX

Dù chỉ nặng 147,91 KB (151.464 bytes), QLNX là một nền tảng đầy đủ tính năng với 58 command handler. Khi thực thi, malware lập tức copy bản thân vào RAM qua memfd_create (syscall 319) - đọc theo chunk 8KB, rồi xóa binary gốc khỏi disk. Tiến trình sau đó được đổi tên thành các kernel thread hợp lệ như [kworker/0:0] hoặc [ksoftirqd/0] để tránh bị phát hiện.

Rootkit hoạt động theo hai lớp độc lập:

- LD_PRELOAD userland: Hook các hàm

readdir,stat,open,fopen- ẩn file và PID khỏi mọi công cụ standard nhưls,ps,find - eBPF kernel-level: Ghi trực tiếp vào BPF maps để ẩn tối đa 64 process, 64 file path, 32 network port; yêu cầu kernel 4.18+

Ngoài ra còn có P2P mesh network biến mỗi implant thành relay node, surveillance module (keylogger qua raw /dev/input + X11, screenshot, clipboard monitoring), và khả năng beaconing với jitter ngẫu nhiên 3.000-15.000ms để tránh pattern detection.

Khi ls cũng kích hoạt lại malware

Điểm độc đáo nhất của QLNX là cơ chế persistence qua /etc/ld.so.preload. Không giống các phương pháp thông thường chỉ trigger khi boot hoặc login, LD_PRELOAD kích hoạt trên mọi lần thực thi chương trình. Chạy ps để kiểm tra malware? Shared library sẽ ngay lập tức spawn lại instance mới. Cách duy nhất để ngăn là xóa entry trong /etc/ld.so.preload trước, sau đó mới kill process.

QLNX hỗ trợ tổng cộng 7 phương pháp persistence có thể stack cùng nhau: systemd system/user service, crontab @reboot, init.d script, XDG autostart, .bashrc injection, và LD_PRELOAD shared library.

PAM backdoor cũng được thiết kế tương tự. Thay vì ship pre-built binary, QLNX nhúng C source code dưới dạng string literal trong binary, rồi tự biên dịch trên máy nạn nhân qua gcc để tạo pam_security.so khớp chính xác với kiến trúc và glibc của target. Module này đánh cắp plaintext password trong mọi sự kiện authentication, có master password hardcoded và timestomp mình theo pam_unix.so thật để qua mặt forensic timeline.

Thu hoạch credentials: chìa khóa vào supply chain

Command 0x90 (credential harvest) thu thập một lần toàn bộ secrets trên máy nạn nhân:

.npmrc(NPM tokens),.pypirc(PyPI upload keys).aws/credentials,.kube/config,.docker/config.json.git-credentials, GitHub CLI tokens, HashiCorp Vault token, Terraform credentials- SSH private keys (

id_rsa,id_ed25519),authorized_keys,known_hosts - Browser login databases (Chrome, Chromium, Firefox),

/etc/shadow(khi có root)

Với bộ dữ liệu này, kẻ tấn công có thể publish package độc hại lên npm/PyPI dưới danh tính nạn nhân, pivot vào production cloud, inject backdoor vào container images, và lateral movement đến mọi server trong SSH keychain - tất cả mà không cần khai thác thêm bất kỳ lỗ hổng nào.

Dấu vết trên hệ thống

Các IoC quan trọng để hunt QLNX:

| Artifact | Path / Value |

|---|---|

| Mutex lock file | /tmp/.X752e2ca1-lock |

| LD_PRELOAD rootkit module | /usr/lib/libsecurity_utils.so.1 |

| PAM credential log (hidden) | /var/log/.ICE-unix |

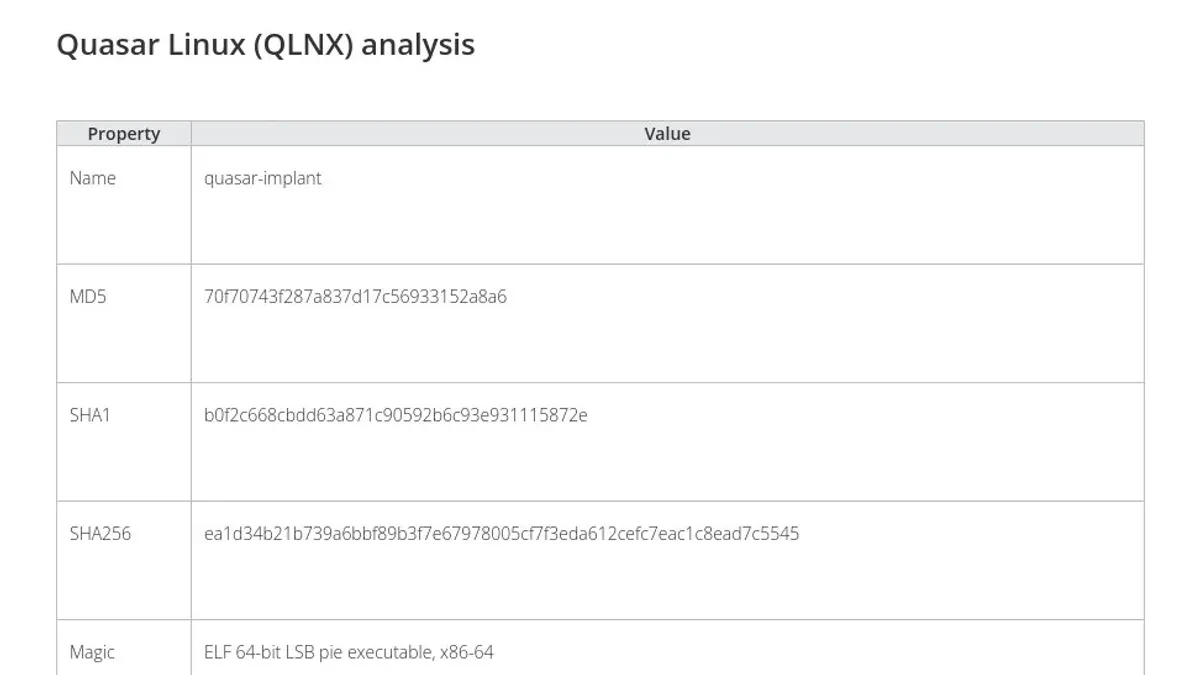

| Binary SHA256 | ea1d34b21b739a6bbf89b3f7e67978005cf7f3eda612cefc7eac1c8ead7c5545 |

| Network magic bytes | 51 4C 4E 58 (ASCII: "QLNX") |

Cách phát hiện: giám sát gcc chạy với flags -shared -fPIC -lpam (PAM hook đang biên dịch); theo dõi sửa đổi /etc/ld.so.preload; cảnh giác với process tên [kworker] không có parent kernel thread thật. Trend Vision One có runtime detection rules 47135 (HTTP) và 47136 (TCP).

Tiếp theo

QLNX được Trend Micro công bố ngày 4/5/2026 qua AI-automated threat hunting - cùng phương pháp đã tìm ra GhostPenguin backdoor. Chưa có attribution về threat actor hay phạm vi lây lan đầy đủ.

Điều cần ghi nhớ: developer workstation không phải endpoint bình thường. Một laptop bị compromise có thể là entry point cho supply chain attack ảnh hưởng hàng triệu người dùng downstream. Nếu bạn đang maintain packages trên npm/PyPI hoặc làm việc với AWS/Kubernetes, đây là lúc review lại credential hygiene, token rotation policy và EDR coverage trên máy dev.

Nguồn: Trend Micro, BleepingComputer, Malpedia.