- Claude-OSINT là bộ skill drop-in mã nguồn mở biến Claude Code thành external recon operator cho red-team và bug-bounty, đạt 96.9% pass rate trên 32-prompt self-evaluation.

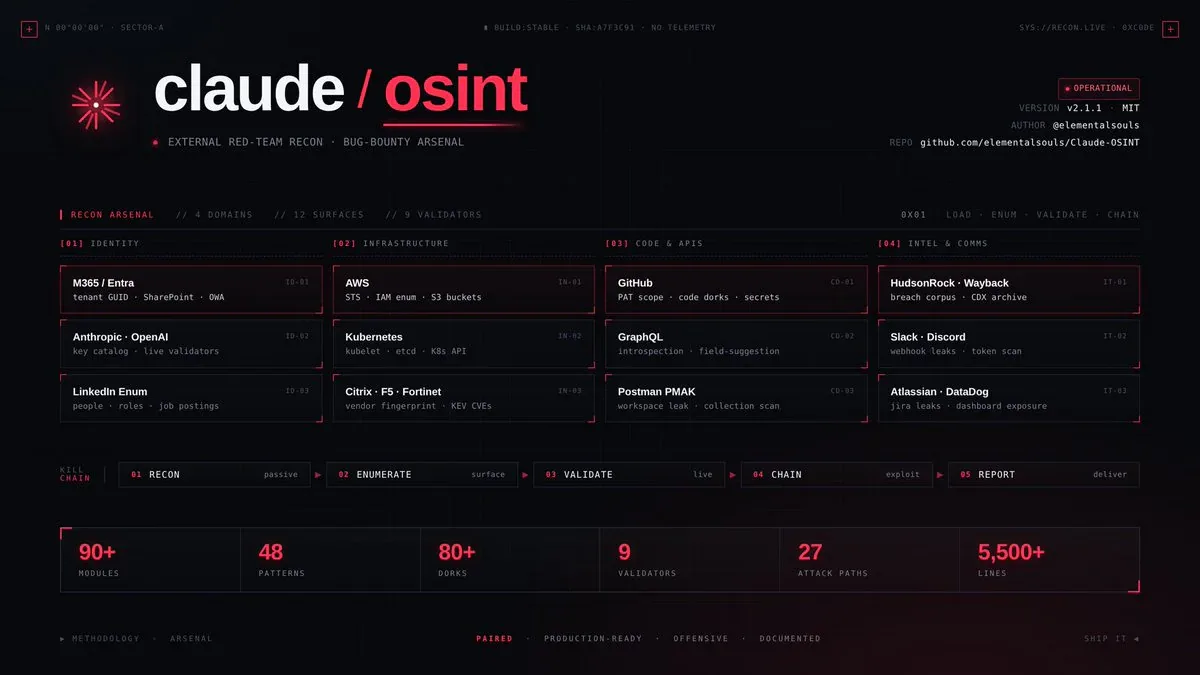

- Bộ tool gồm 90+ recon module, 48 secret-regex pattern, 80+ dork và 27 attack-path template phủ 12 capability domain.

- Cài đặt trong 3 lệnh, không cần infrastructure, MIT license hoàn toàn miễn phí.

TL;DR

Claude-OSINT (by @elementalsouls) là hai file SKILL.md drop-in cho Claude Code, biến Claude thành một external recon operator chuyên nghiệp. Không cần cài thêm pipeline, không cần infrastructure phức tạp - chỉ cần copy vào ~/.claude/skills/ và Claude tự auto-trigger khi bạn nhắc đến các từ khóa recon.

636 stars, 122 forks sau vài ngày - cộng đồng security đang chú ý đến cái này.

OSINT thủ công không còn đủ

Một engagement red-team điển hình đòi hỏi recon trên hàng chục surface: cloud infrastructure, code repo, identity provider, SaaS workspace, breach database, supply chain... Mỗi surface lại cần tool riêng, query riêng, regex riêng để parse output.

Kết quả là analyst phải nhớ hàng trăm dork, chạy nhiều tool rời rạc, rồi tự tổng hợp kết quả. Không có reasoning layer - tool chạy xong, bạn tự figure out attack path.

Claude-OSINT giải quyết đúng điểm này: cung cấp cả methodology lẫn arsenal, để Claude làm reasoning engine phía trên.

Hai skill - một methodology, một arsenal

Bộ tool chia làm hai skill bổ trợ nhau:

- osint-methodology (1.694 dòng) - "how to think": asset-graph discipline, severity rubric, time budgeting, identity-fabric mapping, deliverable template. Đây là phần strategy.

- offensive-osint (4.168 dòng) - "what to reach for": probe paths, regex pattern, dork corpus, payload, scoring rule, curl one-liner, tool URL. Đây là phần arsenal.

Tổng 5.500+ dòng structured tradecraft, được kiểm thử bằng 32-prompt evaluation suite với 96.9% pass rate (31/32 PASS).

Skills auto-trigger trên 50+ phrase liên quan - nghĩa là khi bạn hỏi Claude về "enumerate S3 buckets" hay "find exposed Kubernetes API", skill tự kích hoạt mà không cần gọi thủ công.

12 domain, 4 nhóm tấn công

Dashboard của tool chia rõ 4 nhóm surface với các module cụ thể:

| Nhóm | Target | Kỹ thuật |

|---|---|---|

| Identity | M365/Entra, Anthropic/OpenAI, LinkedIn | Tenant GUID, OWA enum, key catalog + live validators, people/role/job recon |

| Infrastructure | AWS, Kubernetes, Citrix/F5/Fortinet | STS, IAM enum, S3 buckets, kubelet/etcd/K8s API, vendor fingerprint + KEV CVEs |

| Code & APIs | GitHub, GraphQL, Postman PMAK | PAT scope, code dorks, secret hunt, introspection, workspace leak, collection scan |

| Intel & Comms | HudsonRock/Wayback, Slack/Discord, Atlassian/DataDog | Breach corpus, CDX archive, webhook leaks, token scan, jira leaks, dashboard exposure |

Kill chain: RECON (passive) - ENUMERATE (surface) - VALIDATE (live) - CHAIN (exploit) - REPORT (deliver)

9 credential validator là read-only - chỉ verify credential có live hay không, không thực hiện bất kỳ hành động ghi nào. 27 attack-path template là structured engagement flow từ recon đến report.

So với reconFTW, OSINT Framework và Recon-ng

Claude-OSINT không cạnh tranh trực tiếp với các tool pipeline truyền thống, mà bổ sung vào:

- reconFTW / Recon-ng: Automation thuần, chạy theo script, output raw. Không có reasoning - bạn phải tự interpret kết quả. Claude-OSINT thêm reasoning layer: Claude phân tích output, gợi ý attack path, viết report.

- OSINT Framework (directory): Chỉ liệt kê tool, không có workflow hay methodology. Claude-OSINT cung cấp cả phương pháp luận + 4 end-to-end engagement walkthrough.

- Bellingcat Toolkit: Tập trung investigative journalism, thiếu red-team structure. Claude-OSINT được thiết kế cho formal RoE, bug-bounty scope, ASM contract.

Điểm khác biệt cốt lõi: AI synthesis on top of structured tradecraft, không phải automation đơn thuần.

Ai nên dùng ngay

- Bug bounty hunter - cần coverage rộng, recon có hệ thống trên in-scope asset

- Red-team operator với formal engagement (có RoE, ASM contract)

- Security researcher đang build quy trình OSINT cho sector cụ thể (healthcare, finance, ICS, IoT, government)

- SOC analyst muốn có structured asset discovery cho threat intel

Lưu ý quan trọng: Tool có soft scope-check tự động. Skill sẽ cảnh báo khi target là unverified third-party. Active exploitation, post-exploitation và malware development bị loại trừ khỏi scope. Chỉ dùng trên tài sản bạn sở hữu hoặc có written authorization.

Cài trong 3 lệnh

git clone https://github.com/elementalsouls/Claude-OSINT.git

mkdir -p ~/.claude/skills

cp -r Claude-OSINT/skills/* ~/.claude/skills/Sau đó mở Claude Code và bắt đầu recon session. Skills auto-trigger trên 50+ phrase.

Nguồn

Nguồn: github.com/elementalsouls/Claude-OSINT (MIT). Cảm hứng từ Bellingcat's Online Investigations Toolkit, IntelTechniques, OSINT Framework, ProjectDiscovery, SecLists.