- ESET công bố biến thể NGate nhúng mã độc (nghi có sự hỗ trợ của GenAI) vào HandyPay — app NFC relay hợp pháp trên Google Play từ 2021.

- Chiến dịch active từ 11/2025, đang càn quét Android users ở Brazil, cướp luôn cả PIN để đồng phạm rút tiền tại ATM trong vài giây.

TL;DR

NGate — họ malware Android chuyên đánh cắp dữ liệu thẻ NFC — vừa có biến thể mới được ESET công bố ngày 21/04/2026. Thay vì dùng công cụ open-source NFCGate như phiên bản 2024, attacker lần này trojan hoá HandyPay — một app NFC relay hợp pháp có trên Google Play từ 2021. Mã độc xuất hiện dấu hiệu được viết với sự trợ giúp của Generative AI. Chiến dịch chạy từ 11/2025, target Android users ở Brazil, dụ nạn nhân qua website xổ số giả và fake Google Play page, sau đó capture luôn cả PIN thẻ để đồng phạm rút tiền ATM ngay trong vài giây.

What's new

Hai điểm khác biệt lớn nhất so với các chiến dịch NGate trước:

- Trojan hoá app hợp pháp thay vì build tool từ đầu. HandyPay là app NFC relay có sẵn trên Google Play từ 2021, chức năng gốc: chia sẻ thẻ NFC giữa 2 thiết bị đã pair qua email (ví dụ bố mẹ cho con dùng thẻ 1 lần). Attacker patch code độc vào bản APK, giữ nguyên UI và logic relay của app — khiến trojan trông và chạy như bản thật.

- Dấu vân tay của GenAI trong log: emoji xuất hiện bên trong debug log — pattern đặc trưng của output từ LLM. ESET đánh giá đây là chỉ dấu mạnh cho thấy malware được viết với sự hỗ trợ của AI, khớp với xu hướng tội phạm mạng dùng LLM để hạ rào cản kỹ thuật.

Why it matters

Đây là điểm giao giữa hai trend đáng ngại: NFC fraud đang lan rộng về địa lý (từ Đông Âu tràn sang Nam Mỹ), và GenAI đang giúp attacker không có nền tảng code vẫn sản xuất được malware hoạt động được. Kết hợp với social engineering đã tinh vi sẵn (site xổ số giả, WhatsApp giả Caixa Econômica Federal), rào cản để triển khai một campaign cướp thẻ NFC đang giảm nhanh.

Quan trọng nữa: trojan không cần permission nguy hiểm nào. Nó chỉ cần được set làm default NFC payment app — chức năng hợp pháp của HandyPay. Các lớp bảo vệ dựa vào permission audit truyền thống gần như vô tác dụng.

Technical facts

| Thuộc tính | Chi tiết |

|---|---|

| Target | Android users ở Brazil |

| Thời gian chiến dịch | Từ tháng 11/2025 — vẫn active tới 21/04/2026 |

| App giả danh | "Rio de Prêmios" (lottery), "Proteção Cartão" (Card Protection) |

| Mồi tài chính | Scratch card rigged, luôn "thắng" R$20.000 |

| Permission yêu cầu | Chỉ cần set làm default NFC payment app |

| Exfil PIN | HTTP POST tới C&C riêng (không dùng hạ tầng HandyPay) |

| Bằng chứng nạn nhân | Log của 4 thiết bị ở Brazil (PIN + IP + timestamp) trên C&C |

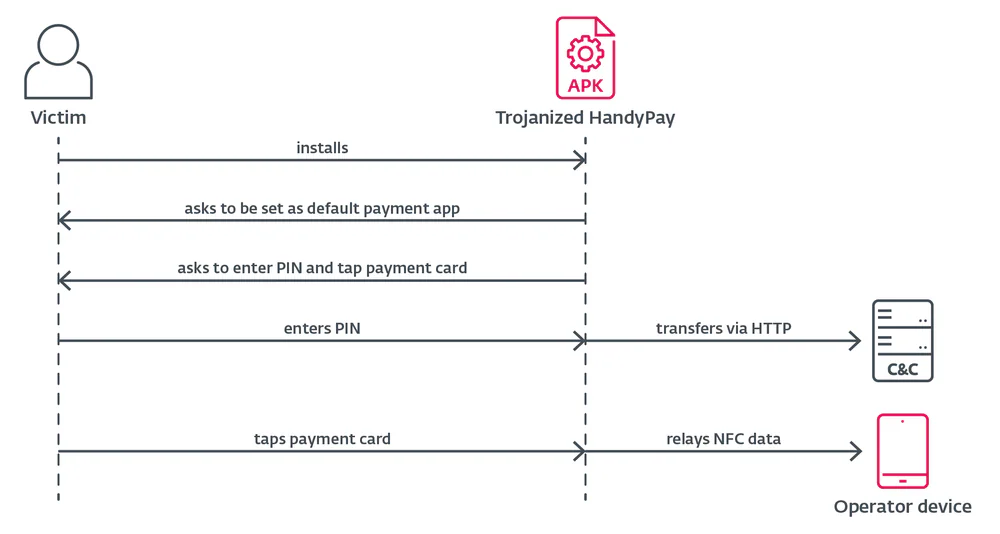

Luồng hoạt động: nạn nhân sideload APK → app xin làm default NFC payment app → yêu cầu nhập PIN + tap thẻ NFC vào lưng điện thoại → malware dùng service của HandyPay để forward toàn bộ NFC traffic (gồm cả cryptogram one-time mà chip thẻ sinh ra) tới thiết bị attacker. PIN được gửi tiếp qua HTTP tới C&C server riêng. Cùng server này cũng là nơi host APK để phân phối.

Comparison

| Aspect | NGate gốc (2024) | MaaS (NFU Pay, TX-NFC) | NGate mới (HandyPay trojan) |

|---|---|---|---|

| Công cụ nền | NFCGate open-source | Kit trả phí | HandyPay patched |

| Chi phí attacker | Free | ~$400–500/tháng | €9.99/tháng (hoặc free) |

| Permission cần | Nhiều | Tuỳ kit | Gần như 0 |

| Quy trình dev | Thủ công | Mua kit | AI-assisted |

Lý do attacker chọn HandyPay thay vì mua MaaS: tiền. NFU Pay ~$400/tháng, TX-NFC ~$500/tháng, trong khi HandyPay chỉ cần donation €9.99/tháng (đôi khi còn không cần). Kèm bonus: app hợp pháp → không trigger red flag từ permission scanner.

Use cases (theo góc nhìn attacker)

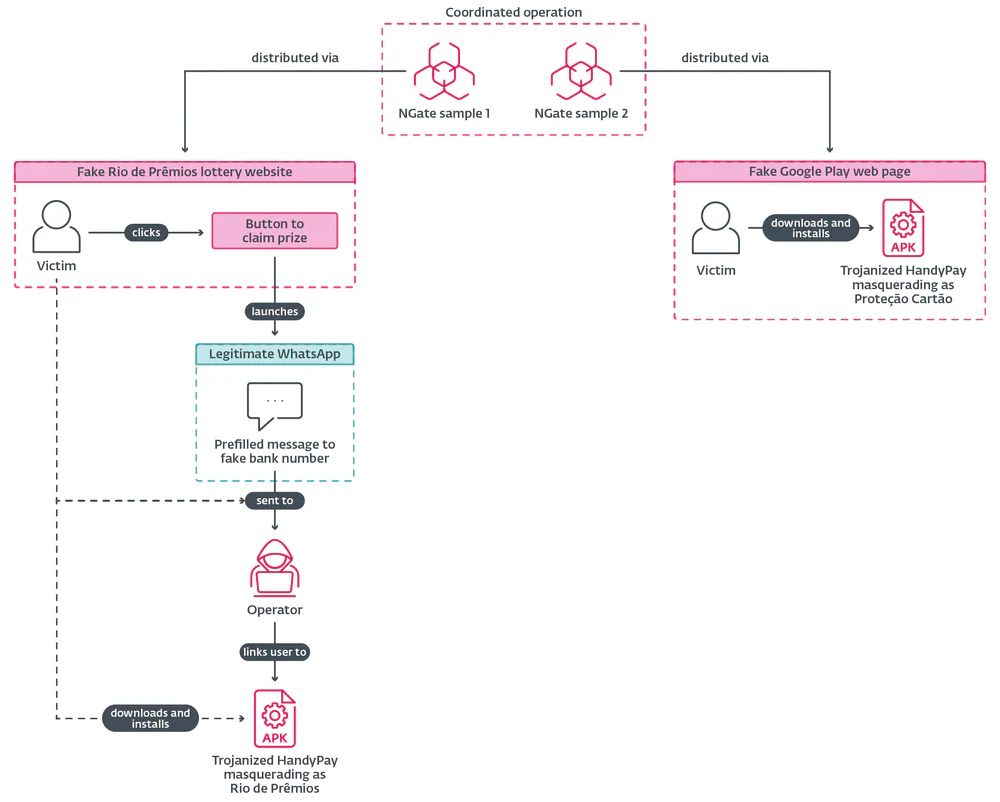

Chiến dịch dùng 2 kênh phân phối song song, cùng host trên 1 domain → cùng 1 threat actor:

- Kênh xổ số giả: website nhái Rio de Prêmios (xổ số bang Rio de Janeiro). Game scratch card rigged, ai chơi cũng "trúng" R$20.000. Nút nhận thưởng mở WhatsApp với tin nhắn đã soạn sẵn gửi số của attacker — tài khoản WhatsApp này dùng avatar giả Caixa Econômica Federal (ngân hàng nhà nước Brazil). Từ đó nạn nhân được hướng dẫn cài APK.

- Kênh fake Google Play: một trang web mạo danh Google Play phát tán app tên Proteção Cartão ("Card Protection"). Người dùng phải tự bypass cảnh báo sideload của Android.

Sau khi cài, kịch bản giống nhau: nhập PIN, tap thẻ, malware relay data cho đồng phạm ở ATM. Đồng phạm dùng điện thoại / smartwatch / card-emulating device để giả thẻ và rút tiền trong vài giây vì cryptogram chỉ hợp lệ trong thời gian rất ngắn.

Limitations & pricing

- Không phải drive-by: trojan cần nạn nhân tự sideload APK + tự nhập PIN + tự tap thẻ. Social engineering là mắt xích bắt buộc.

- Không có trên Google Play chính thức. ESET đã thông báo Google qua App Defense Alliance + contact dev HandyPay.

- Google Play Protect đã detect các biến thể đã biết — bật mặc định trên thiết bị có Google Play services.

- Phạm vi hiện tại: Brazil. Nhưng tiền lệ (PhantomCard 10/2025) cho thấy attacker đã thử nghiệm nhiều biến thể trước khi tối ưu chi phí sang HandyPay — khả năng cao sẽ nhân bản sang LATAM khác và Đông Nam Á.

Cách phòng vệ

- Chỉ cài app từ Google Play / App Store / nguồn chính thức của ngân hàng. Ngân hàng thật không bao giờ bắt bạn sideload APK.

- KHÔNG nhập PIN thẻ vào bất kỳ app nào ngoài app chính chủ của ngân hàng. Không có app "bảo vệ thẻ" hợp pháp nào yêu cầu bạn tap thẻ + nhập PIN.

- Tắt NFC khi không sử dụng.

- Nếu một app lạ xin được set làm default NFC payment app → uninstall ngay.

- Cẩn trọng với mọi link "trúng thưởng", đặc biệt khi redirect qua WhatsApp hoặc buộc cài APK bên ngoài.

- Bật Google Play Protect.

What's next

Báo cáo H2 2025 Threat Report của ESET cho thấy NFC-based attack đã mở rộng địa lý rõ rệt. Với việc attacker hiện tại có thể:

- Trojan hoá app hợp pháp (không cần dev kỹ năng cao),

- Dùng GenAI để viết mã độc (không cần nền tảng code),

- Kết hợp NFC relay với banking trojan (cướp luôn PIN),

rào cản triển khai một campaign kiểu NGate tiếp tục giảm. Các khu vực dùng contactless payment phổ biến (EU, UK, Đông Nam Á, Úc) đều nằm trong danh sách có nguy cơ lây lan. Đối với nhóm bảo mật doanh nghiệp phát hành thẻ: nên bổ sung monitoring cho các giao dịch contactless + ATM withdrawal xảy ra trong cùng session (dấu hiệu relay); nhóm mobile security: tăng trọng số detection cho các app xin làm default NFC payment app từ nguồn sideload.

Nguồn: ESET WeLiveSecurity, BleepingComputer, Help Net Security, Malwarebytes.